Zweryfikuj Tapbit - Tapbit Poland - Tapbit Polska

Jak dokończyć weryfikację tożsamości? Przewodnik krok po kroku

Na tej stronie możesz sprawdzić swój obecny poziom weryfikacji. Prosimy o spełnienie wymagań odpowiedniego poziomu weryfikacji tożsamości.

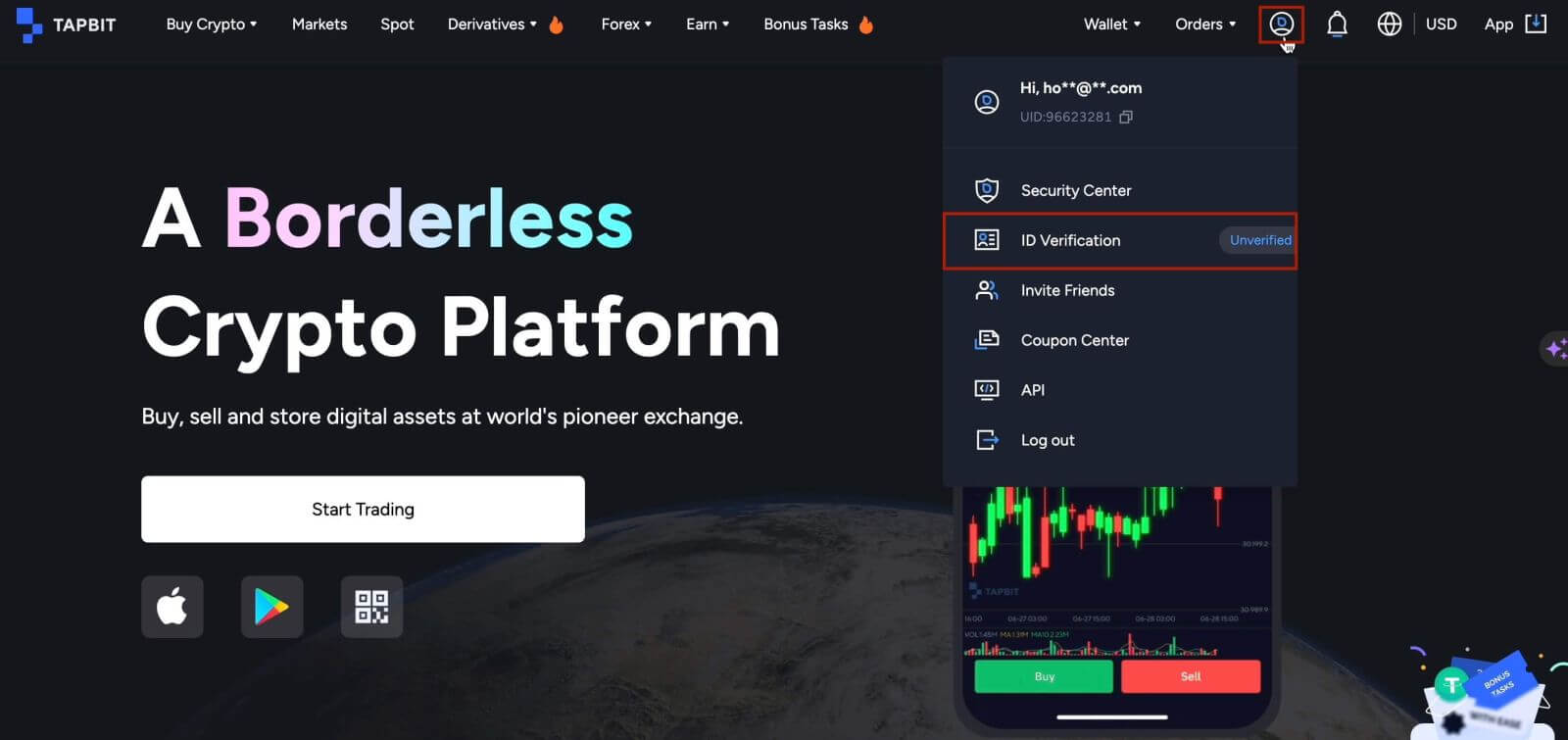

1. Zaloguj się na swoje konto Tapbit i kliknij [Ikona użytkownika] - [Weryfikacja ID] .

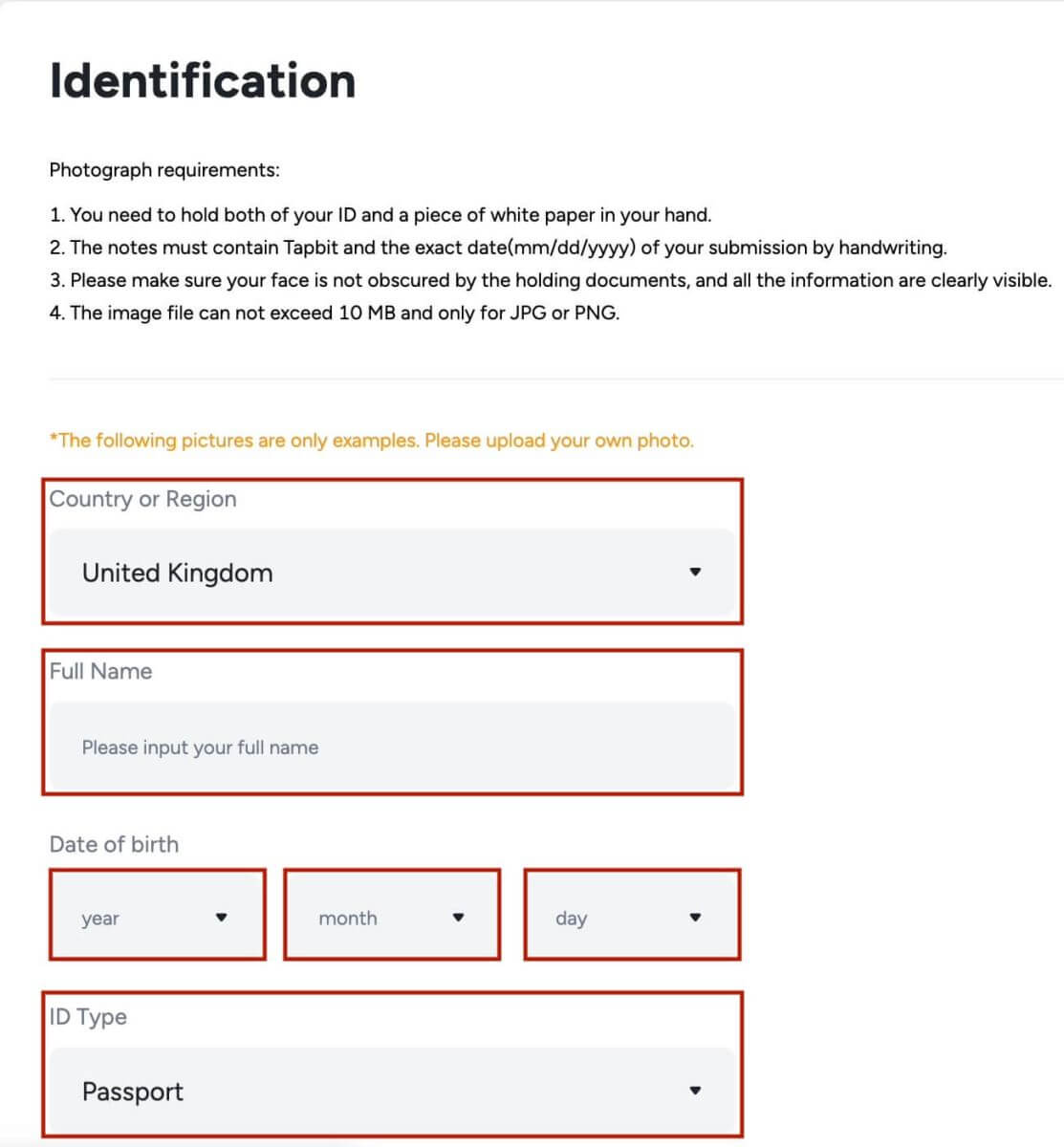

2. Wybierz kraj zamieszkania i wprowadź swoje dane osobowe. Upewnij się, że kraj zamieszkania jest zgodny z dokumentami tożsamości.

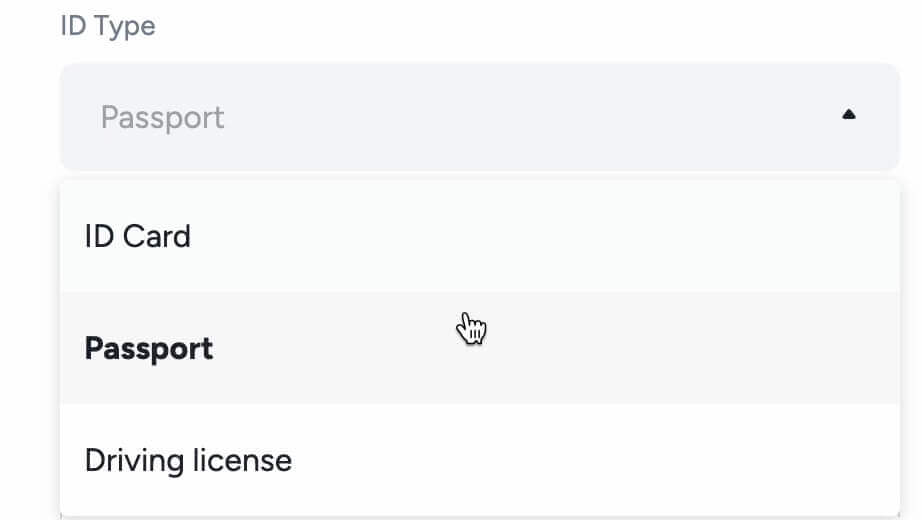

Proszę wybrać rodzaj dokumentu tożsamości oraz kraj, w którym wydano dokumenty. Większość użytkowników może dokonać weryfikacji za pomocą paszportu, dowodu osobistego lub prawa jazdy. Proszę zapoznać się z odpowiednimi opcjami oferowanymi dla Twojego kraju.

3. Będziesz musiał przesłać zdjęcia swoich dokumentów tożsamości.

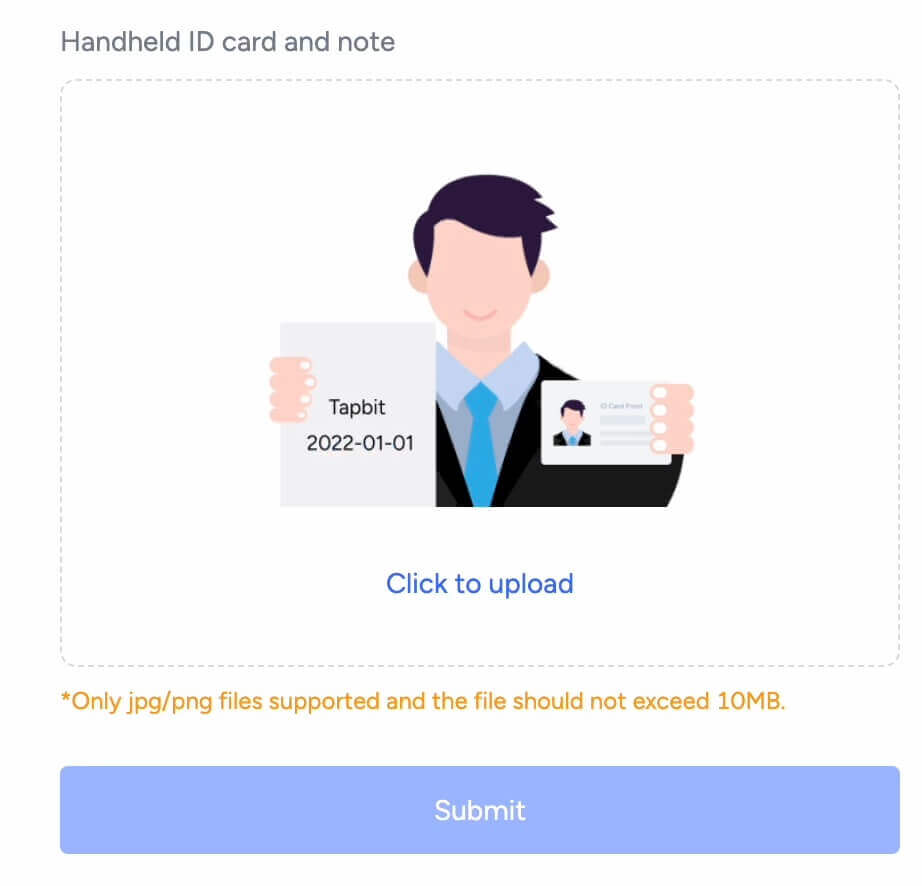

4. Należy trzymać w dłoni dowód osobisty oraz kartkę z notatkami, zrobić zdjęcie i przesłać. Notatki muszą zawierać Tapbit i dokładną datę (mm/dd/rrrr) przesłania w formie pisma odręcznego.

Upewnij się, że Twoja twarz nie jest zasłonięta przechowywanymi dokumentami, a wszystkie informacje są wyraźnie widoczne.

5. Po zakończeniu procesu prosimy cierpliwie czekać. Tapbit sprawdzi Twoje dane w odpowiednim czasie. Po zweryfikowaniu Twojego wniosku wyślą Ci powiadomienie e-mailem.

Jak zabezpieczyć swoje konto wymiany kryptowalut na Tapbit

Krok 1. Zarejestruj nowe konto w Tapbit

1. Odwiedź witrynę Tapbit, aby uzyskać dostęp do strony głównej, a następnie kliknij „Zarejestruj się” znajdujący się w prawym górnym rogu, aby kontynuować proces rejestracji.

2. W celu rejestracji wybierz swój adres e-mail lub numer telefonu komórkowego, wprowadź niezbędne dane, aby sfinalizować rejestrację i ustaw bezpieczne hasło do swojego konta.

3. Upewnij się, że Twoje hasło składa się z 6–20 znaków, w tym cyfr. W tym przykładzie używamy adresu e-mail do utworzenia konta.

4. Kliknij [Odbierz kod] , a na podany adres e-mail otrzymasz od Tapbit wiadomość weryfikacyjną. Sprawdź, czy w skrzynce e-mail znajduje się kod weryfikacyjny i wprowadź go w wyznaczonym polu.

5. Zapoznaj się z „Warunkami korzystania z usługi TAPBIT”, zaznacz pole wyboru „Przeczytałem i zgadzam się”, a następnie kliknij [Zarejestruj się] , aby pomyślnie zakończyć proces rejestracji.

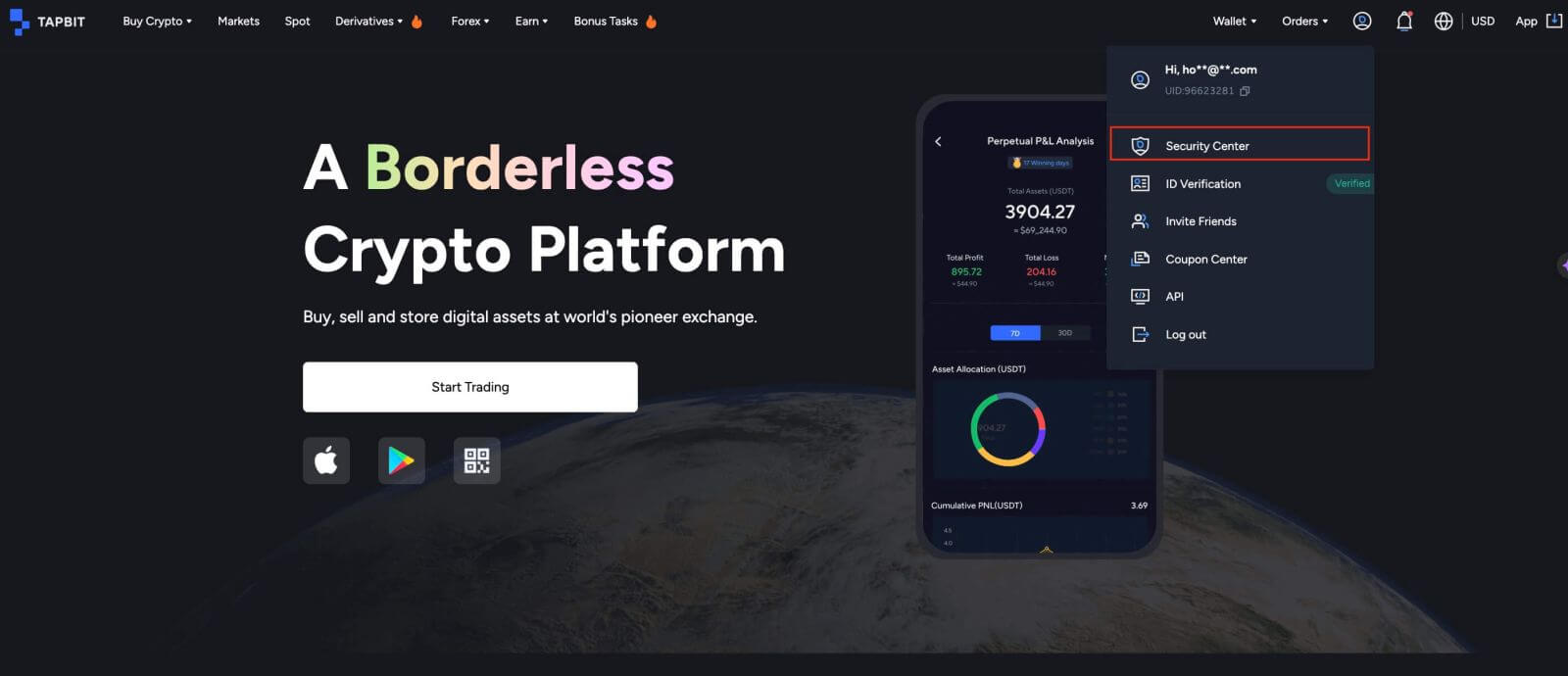

Zaloguj się na swoje konto i najedź kursorem na ikonę profilu w prawym górnym rogu.

Z menu rozwijanego wybierz [Centrum bezpieczeństwa], aby uzyskać dostęp do środków bezpieczeństwa Tapbit.

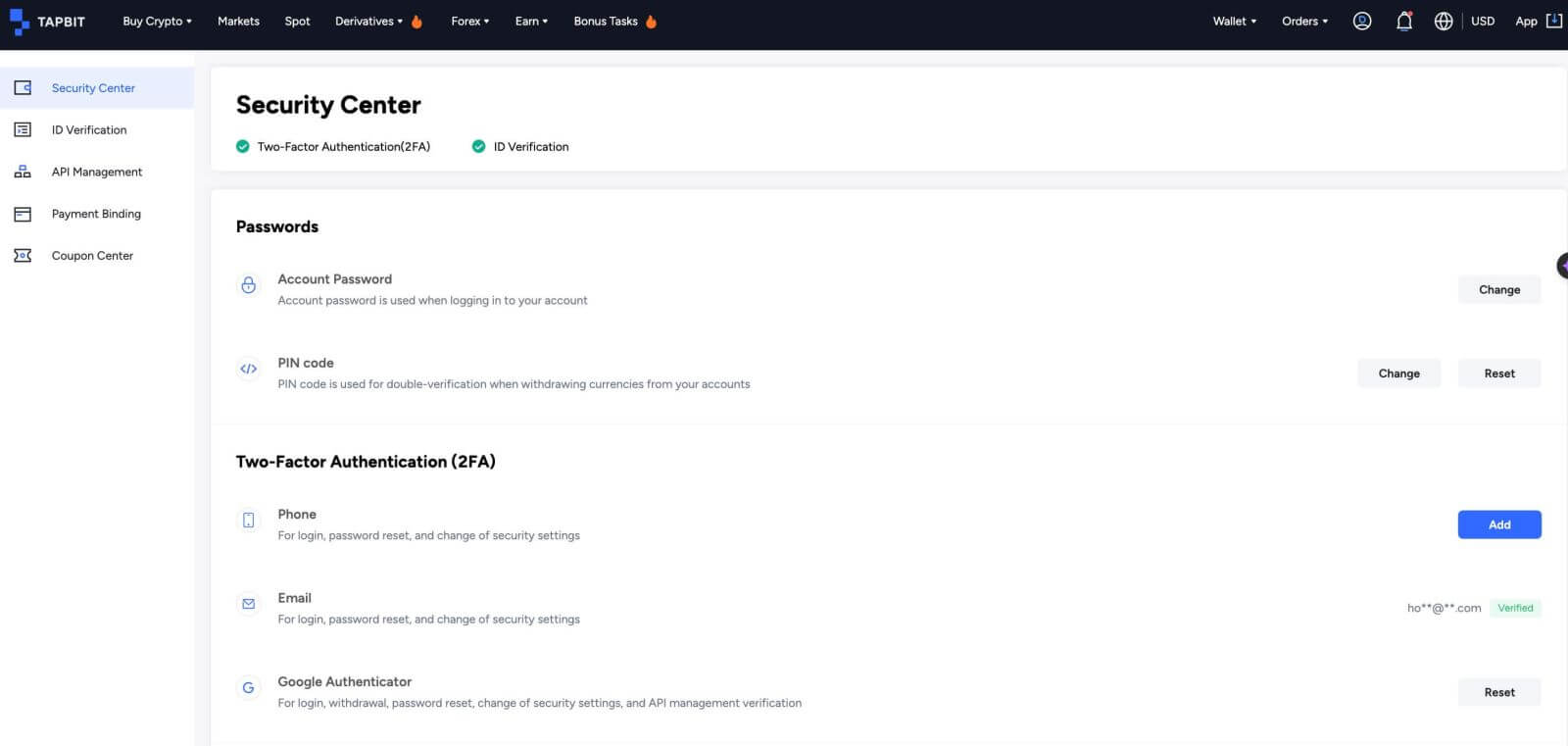

Przejrzyj ukończone i oczekujące elementy zabezpieczeń na karcie [Centrum zabezpieczeń] .

Krok 3. Aktywuj funkcje bezpieczeństwa:

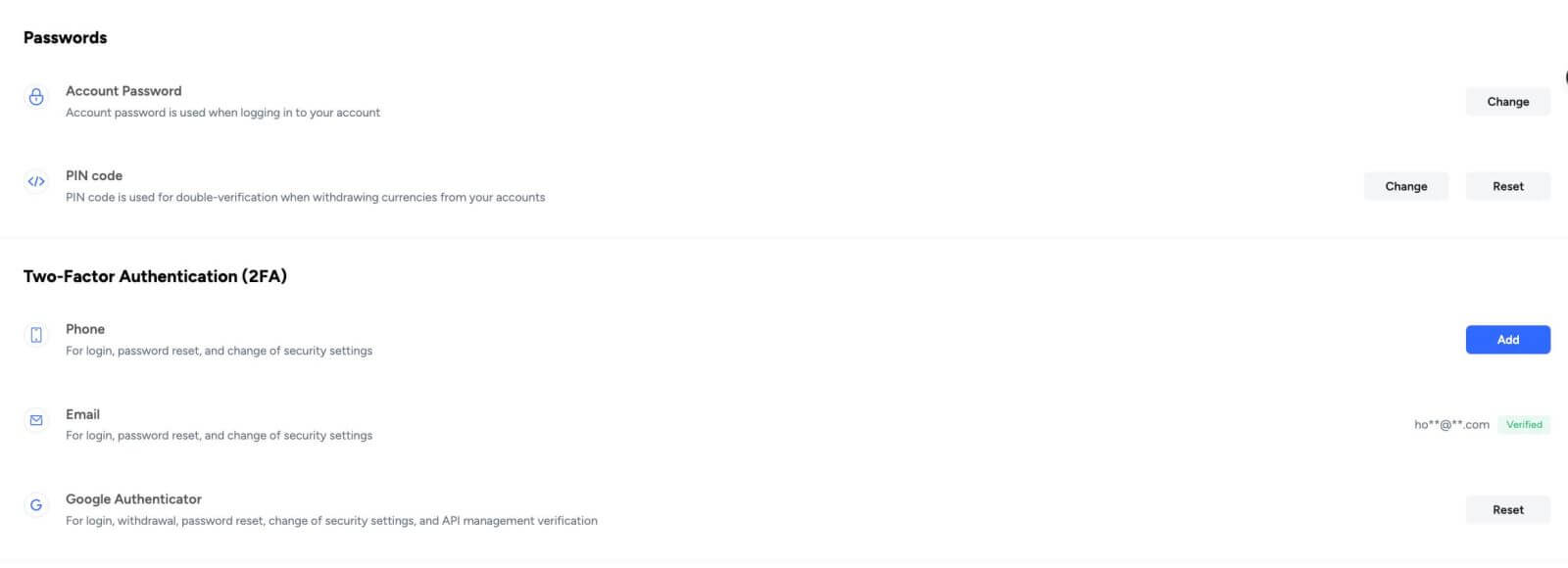

Użytkownicy Tapbit mają możliwość zwiększenia bezpieczeństwa swoich środków, włączając różne środki bezpieczeństwa konta opisane w zakładce „Centrum bezpieczeństwa”. Obecnie do dyspozycji użytkowników jest pięć funkcji bezpieczeństwa. Pierwsze dwa polegają na ustawieniu hasła do konta i ukończeniu wspomnianego wcześniej procesu weryfikacji konta za pomocą wiadomości e-mail. Pozostałe trzy funkcje zabezpieczeń opisano szczegółowo poniżej.

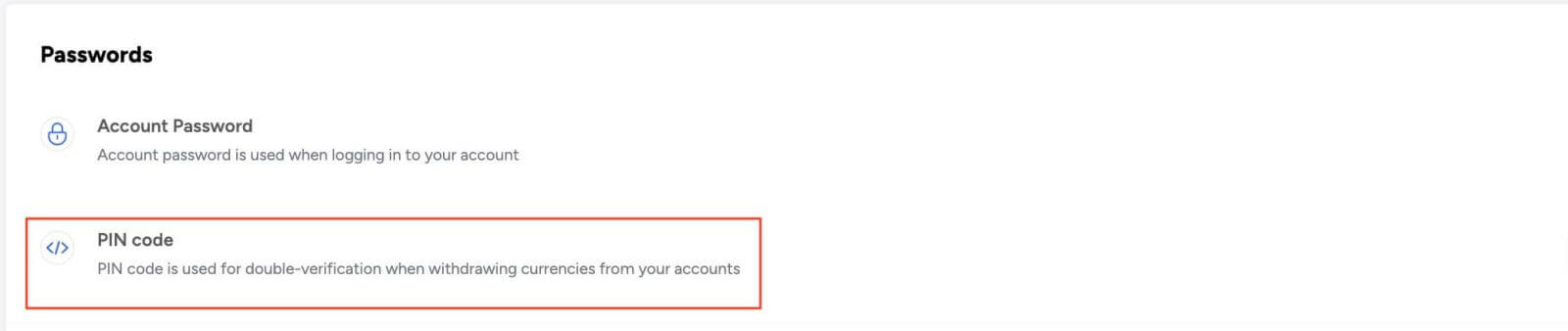

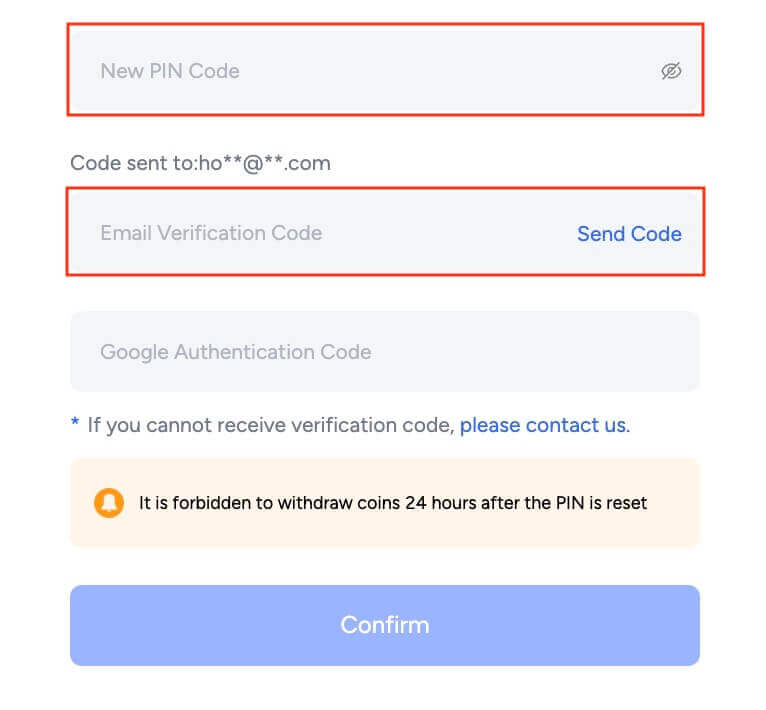

Kod PIN:

Kod PIN służy jako dodatkowa warstwa weryfikacji podczas inicjowania wypłat walut z kont.

1. Aby aktywować tę funkcję bezpieczeństwa, otwórz zakładkę [Centrum bezpieczeństwa] i wybierz [Kod PIN] .

2. Kliknij [Wyślij kod] i sprawdź, czy w e-mailu nie ma kodu weryfikacyjnego, wpisz go w wymaganym polu, a następnie kliknij [Potwierdź]

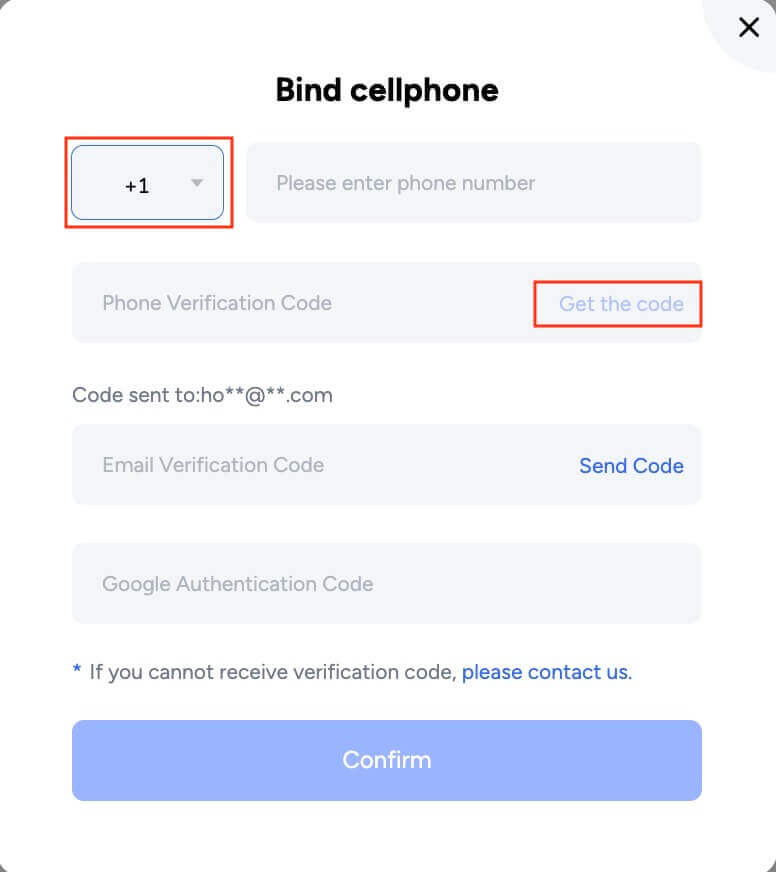

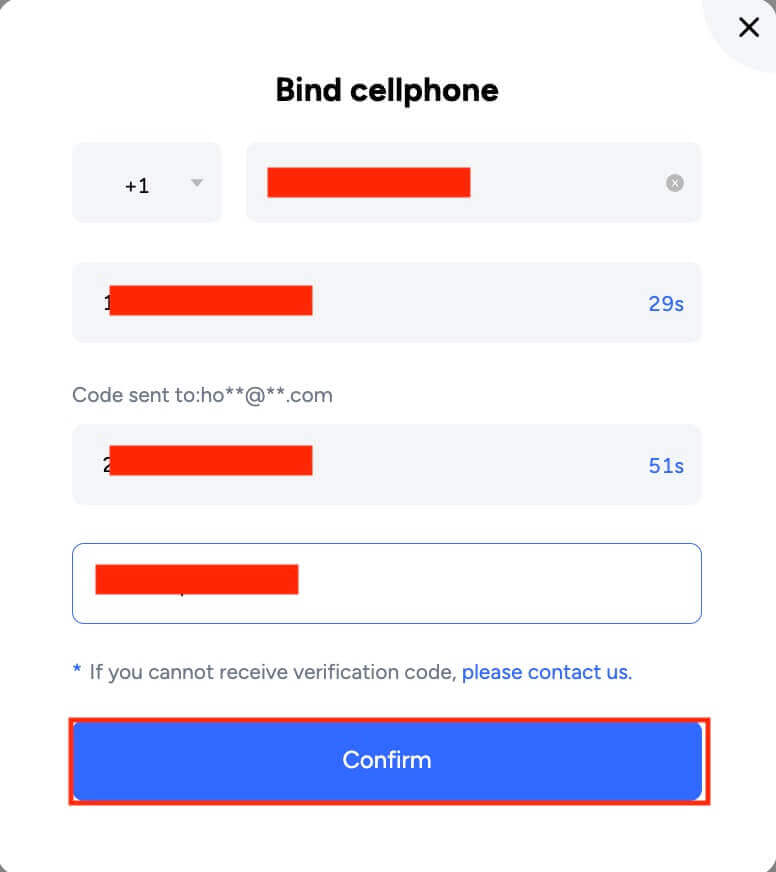

Weryfikacja telefoniczna:

Funkcja weryfikacji telefonicznej umożliwia użytkownikom otrzymywanie kodów na urządzenia mobilne, co ułatwia potwierdzanie wypłat środków, modyfikacje haseł i zmiany innych ustawień.

1. W zakładce [Centrum zabezpieczeń] kliknij [Dodaj] obok [Telefon] .

2. Wybierz swój kraj, wprowadź numer telefonu komórkowego i kliknij [Odbierz kod] , aby otrzymać kody SMS.

3. Wpisz kody w odpowiednich polach i kliknij [Potwierdź], aby kontynuować.

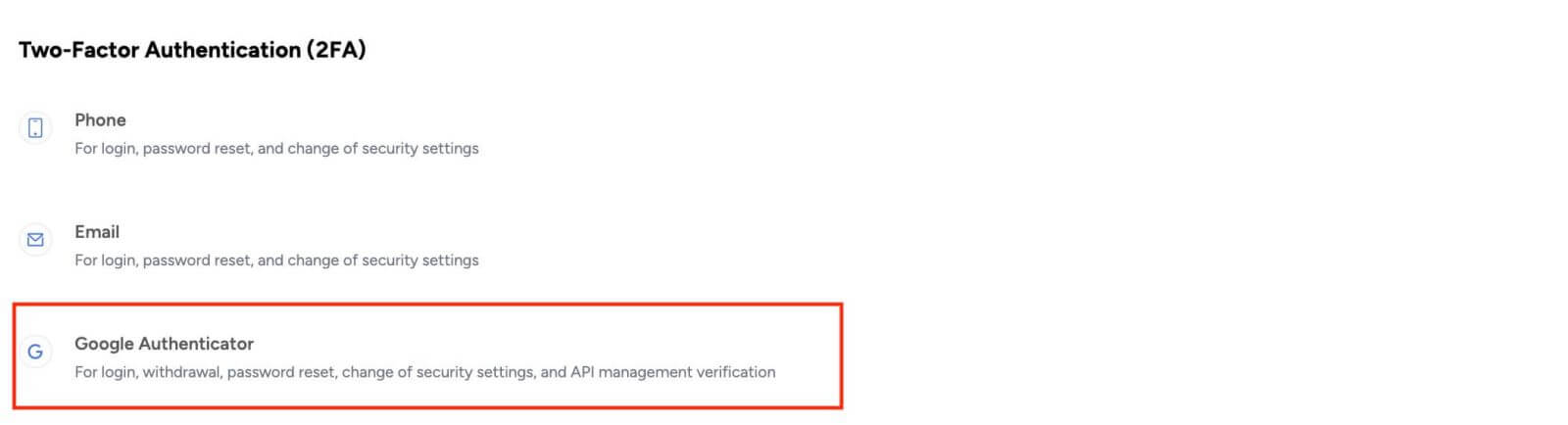

Google Authenticator:

aplikacje Authenticator to bezpłatne narzędzia programowe, które zwiększają bezpieczeństwo kont online. Wybitnym przykładem jest Google Authenticator, szeroko stosowany do generowania jednorazowych kodów opartych na czasie. Użytkownicy Tapbit, którzy włączają Google Authenticator, muszą podać kody potwierdzające podczas wypłacania środków lub modyfikowania ustawień zabezpieczeń swoich kont.

1. W zakładce [Centrum bezpieczeństwa] wybierz [Google Authenticator].Użytkownicy zostaną następnie przekierowani na stronę zawierającą szczegółowe informacje na temat kroków wymaganych do skonfigurowania aplikacji Google Authenticator.

2. Jeśli nie masz zainstalowanej aplikacji Google Authenticator, możesz kliknąć przycisk na stronie internetowej i pobrać ją ze sklepu Apple App Store lub Google Play.

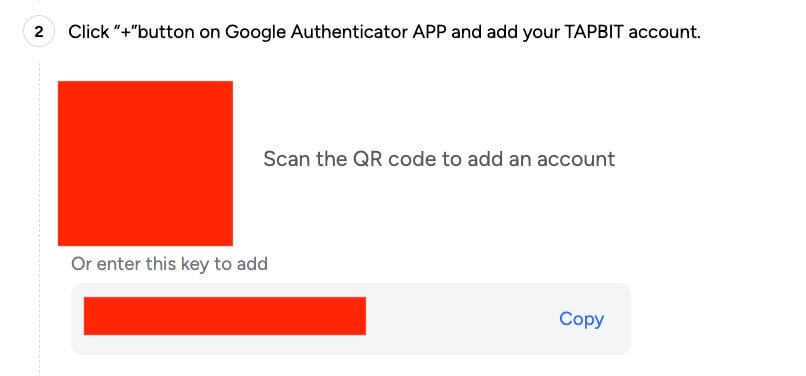

3. Po instalacji otwórz Google Authenticator i zeskanuj dostarczony kod QR lub wprowadź dostarczony klucz, aby uzyskać sześciocyfrowy kod.

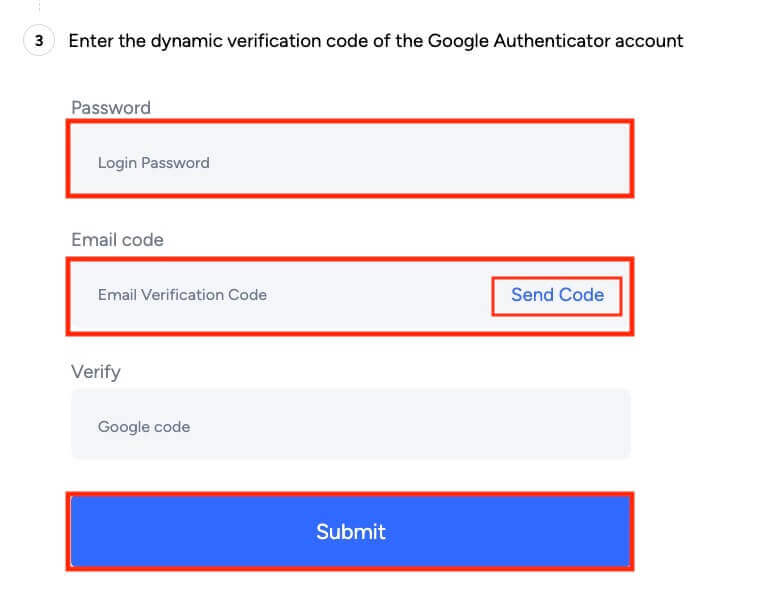

4. Aby zakończyć proces wiązania, kliknij [Wyślij kod] , aby otrzymać kod na swój adres e-mail. Wpisz go w odpowiednim polu wraz z sześciocyfrowym kodem uwierzytelniającym Google i kliknij [Prześlij], aby kontynuować.

Krok 4. Przejrzyj ustawienia zabezpieczeń:

Po skonfigurowaniu środków bezpieczeństwa zlokalizuj je na liście w zakładce [Zabezpieczenia] . Przejrzyj i zmodyfikuj ustawienia, jeśli to konieczne.

Uwaga: chroń swoje zasoby cyfrowe, korzystając z tych funkcji zabezpieczeń i upewniając się, że Twoje urządzenia są wolne od złośliwego oprogramowania i wirusów. Takie środki ostrożności są konieczne, biorąc pod uwagę podatność zasobów cyfrowych na włamania i kradzieże w przypadku braku centralnego organu wydającego.

Często zadawane pytania (FAQ)

Jak zapobiegać atakom phishingowym

1. Zawsze zachowaj czujność, gdy otrzymasz:- Uważaj na zwodnicze e-maile udające wiadomości od Tapbit.

- Zachowaj ostrożność w przypadku zwodniczych adresów URL próbujących replikować oficjalną witrynę Tapbit.

- Uważaj na fałszywe informacje w wiadomościach tekstowych zawierających podejrzane linki nawołujące do takich działań, jak wypłata środków, weryfikacja zamówień lub weryfikacja wideo, aby zabezpieczyć się przed sfabrykowanym ryzykiem.

- Zachowaj czujność w przypadku fałszywych linków rozpowszechnianych na platformach mediów społecznościowych.

2. Kiedy otrzymasz podejrzane e-maile lub wiadomości, powinieneś jak najszybciej sprawdzić, czy e-mail lub wiadomość jest wiarygodna. Istnieją 2 sposoby weryfikacji:

① Jeśli napotkasz jakiekolwiek podejrzane wiadomości tekstowe lub e-maile, uprzejmie prosimy o ich zweryfikowanie, konsultując się z naszymi internetowymi agentami obsługi klienta. Masz możliwość zainicjowania czatu na żywo lub przesłania zgłoszenia, podając szczegółowe informacje na temat problemu w celu uzyskania dalszej pomocy.

② Skorzystaj z funkcji wyszukiwania weryfikacji Tapbit w celu potwierdzenia: Zaloguj się na stronie internetowej Tapbit, przejdź w dół i wybierz „Tapbit Verify”. Wprowadź szczegóły, które chcesz zweryfikować, w wyznaczonym polu na stronie „Tapbit Verify”.

Typowe oszustwa związane z kryptowalutami

W ostatnich latach w świecie kryptowalut szybko rozprzestrzeniły się oszustwa związane z kryptowalutami, a oszuści stale udoskonalają swoje metody oszukiwania inwestorów. Tutaj zidentyfikowaliśmy najczęstsze rodzaje oszustw:

- SMS-y phishingowe

- Złośliwe oprogramowanie

- Fałszywe działania promocyjne w mediach społecznościowych

1. Smishing (wiadomości tekstowe będące spamem)

Smishing stał się powszechną formą oszustwa, w ramach którego oszuści podszywają się pod osoby fizyczne, oficjalnych przedstawicieli Tapbit lub władze rządowe. Wysyłają niechciane wiadomości tekstowe, zwykle zawierające linki, aby nakłonić Cię do ujawnienia danych osobowych. Wiadomość może zawierać stwierdzenia typu „Kliknij łącze, aby dokończyć procedury zgodności i zapobiec zamrożeniu konta. (domena inna niż Tapbit.com”. Jeśli podasz informacje na fałszywej oficjalnej stronie internetowej, oszuści mogą je zarejestrować i uzyskać nieautoryzowany dostęp do Twojego konta, co może prowadzić do wycofania aktywów.

W przypadku niepewności co do Twojego konta, skontaktuj się z nami bezpośrednio lub zweryfikuj link za pośrednictwem oficjalnego kanału weryfikacyjnego Tapbit.

2. Złośliwe oprogramowanie

Podczas instalowania oprogramowania niezwykle ważne jest sprawdzenie autentyczności aplikacji. Złośliwe aplikacje mogą bardzo naśladować aplikacje oficjalne, sprawiając wrażenie legalnych, a jednocześnie zamierzając narazić na szwank Twoje konto i zasoby.

Aby zminimalizować to ryzyko, zaleca się regularne pobieranie aplikacji z oficjalnej strony internetowej. Ponadto podczas pobierania z platform takich jak Apple Store lub Google Play Store zweryfikuj informacje o dostawcy, aby mieć pewność, że aplikacja jest legalna.

3. Fałszywe działania promocyjne w mediach społecznościowych

Ta forma oszustwa zazwyczaj rozpoczyna się od napotkania przez użytkowników ogłoszeń na różnych platformach mediów społecznościowych (takich jak Telegram, Twitter itp.) promujących wyprzedaż. Treści promocyjne często namawiają użytkowników do przeniesienia ETH do określonego portfela, obiecując znaczne zwroty w postaci odsetek. Jednak gdy użytkownicy przeniosą ETH do portfeli oszustów, tracą wszystkie swoje aktywa, nie otrzymując żadnych zwrotów. Użytkownicy muszą zachować czujność, rozumiejąc, że po dokonaniu wypłat transakcje stają się nieodwracalne.