Como verificar a conta no Tapbit

Como concluir a verificação de identidade? Um guia passo a passo

Nesta página, você pode revisar seu nível de verificação existente e cumprir os requisitos para o nível de verificação de identidade correspondente.

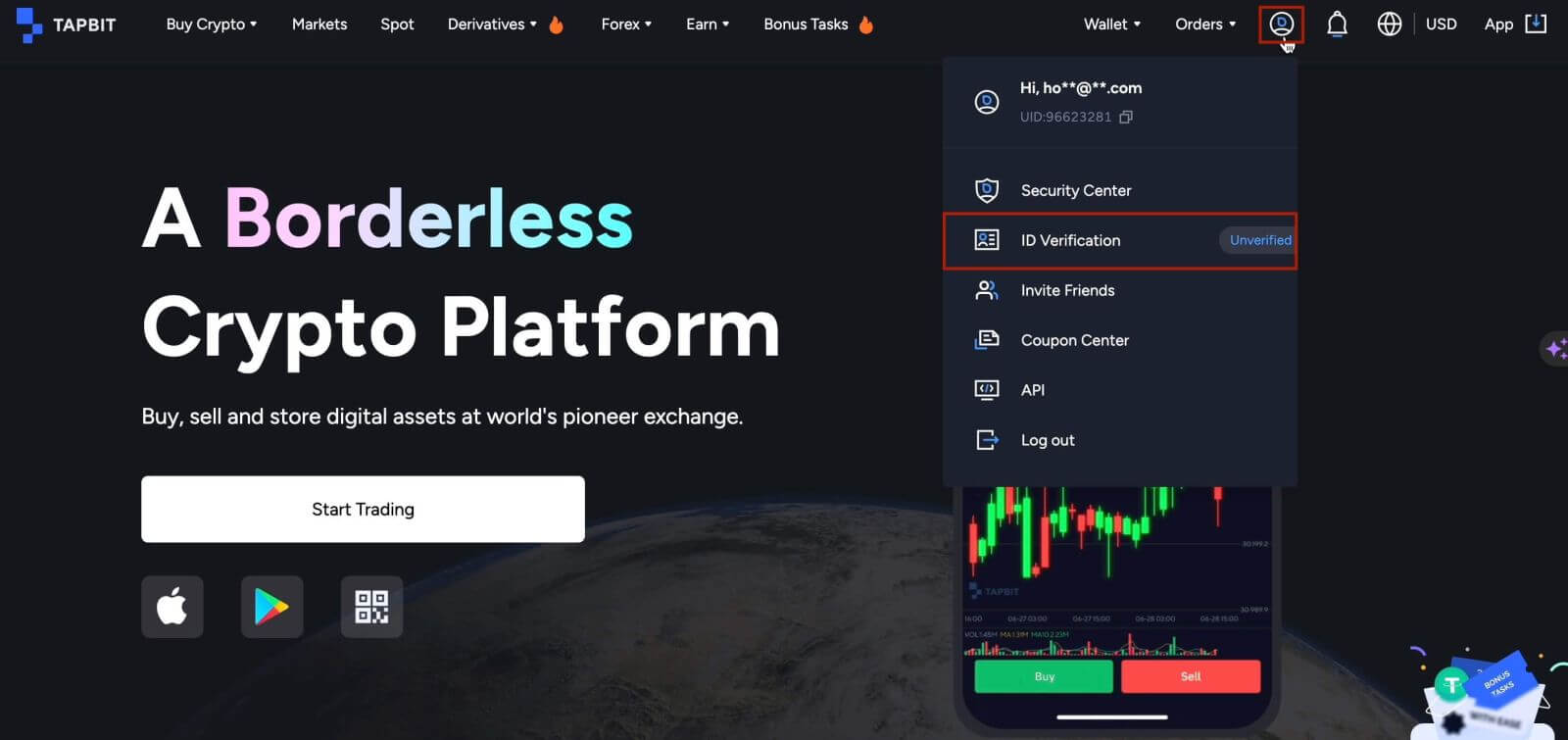

1. Faça login em sua conta Tapbit e clique em [Ícone do usuário] - [Verificação de ID] .

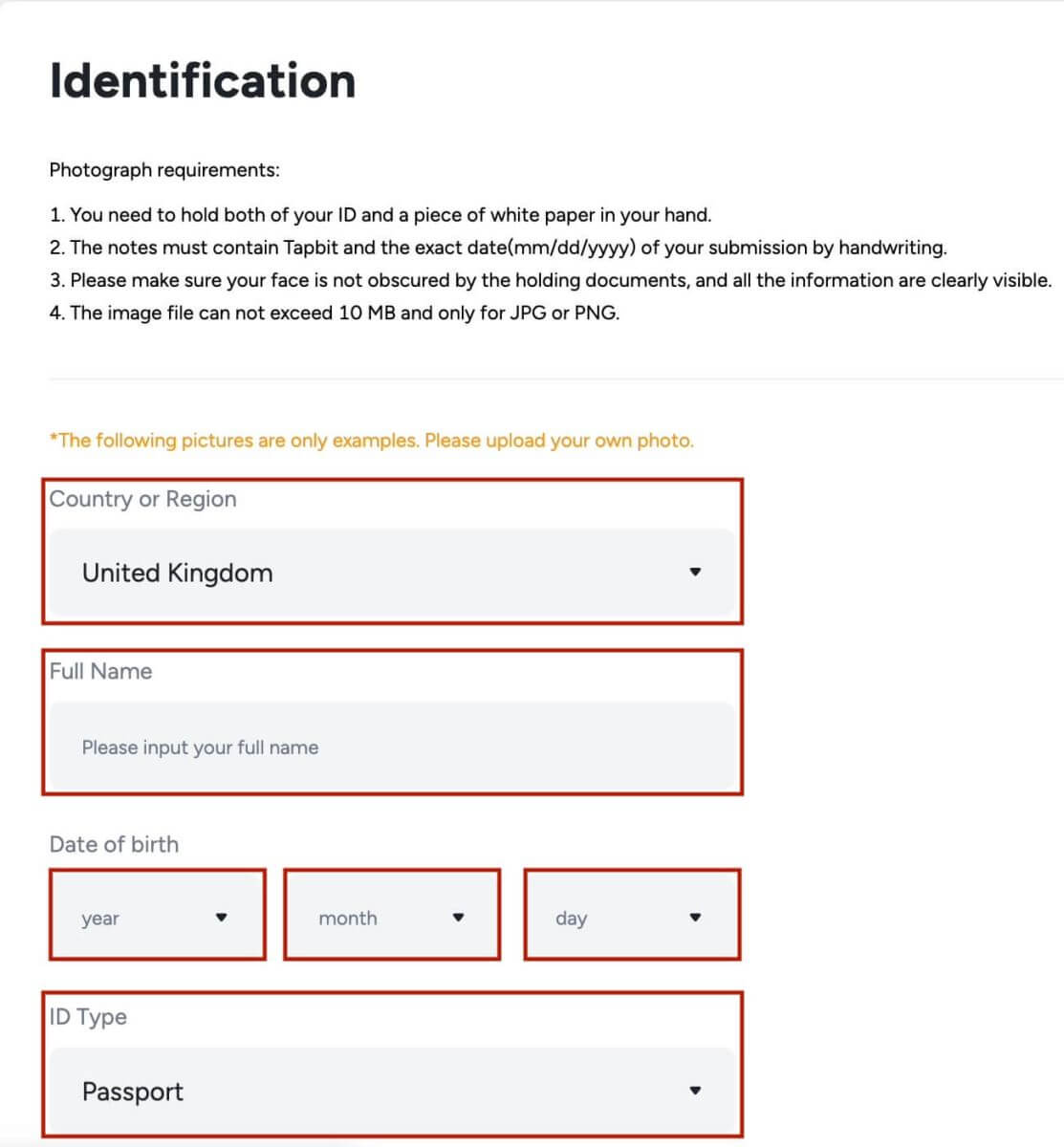

2. Selecione seu país de residência e insira suas informações pessoais. Certifique-se de que o seu país de residência é consistente com os seus documentos de identificação.

Escolha o tipo de documento de identidade e o país em que seus documentos foram emitidos. A maioria dos usuários pode optar por verificar com passaporte, carteira de identidade ou carteira de motorista. Consulte as respectivas opções oferecidas para o seu país.

3. Você precisará fazer upload de fotos de seus documentos de identidade.

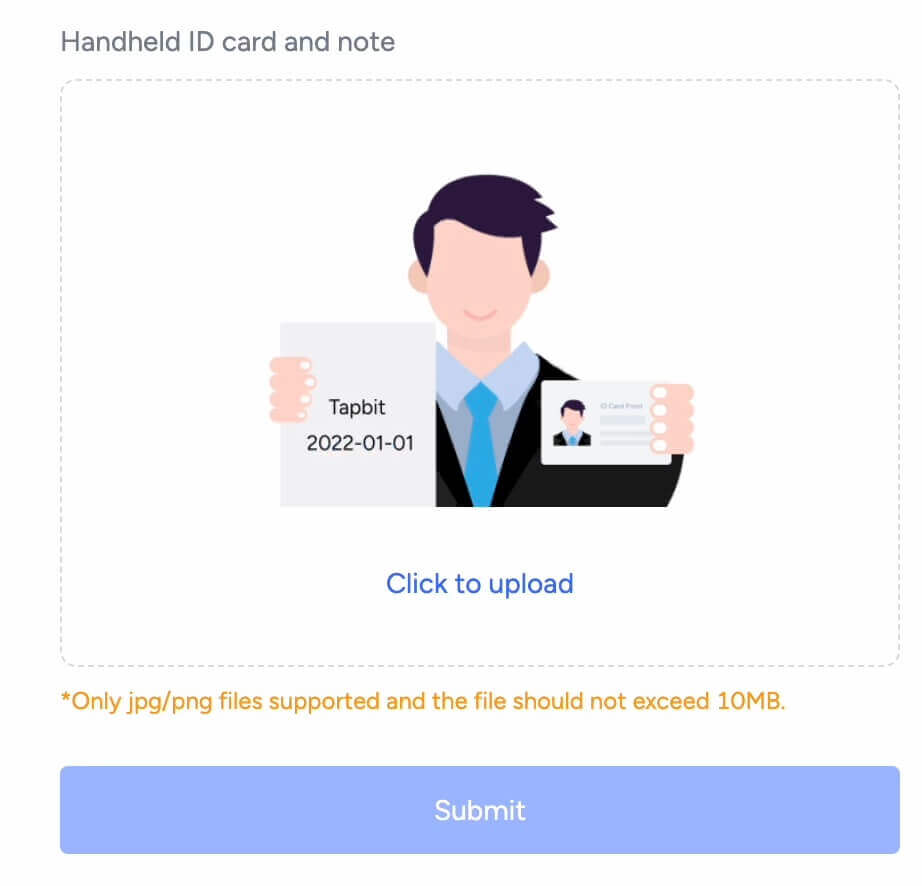

4. Você precisa segurar sua identidade e um pedaço de papel com as anotações em mãos, tirar uma foto e fazer upload. As notas devem conter Tapbit e a data exata (dd/mm/aaaa) do seu envio manuscrita.

Certifique-se de que seu rosto não esteja obscurecido pelos documentos retidos e que todas as informações estejam claramente visíveis.

5. Após concluir o processo, aguarde pacientemente. A Tapbit analisará seus dados em tempo hábil. Assim que sua inscrição for verificada, eles enviarão uma notificação por e-mail.

Como proteger sua conta de troca de criptomoedas no Tapbit

Passo 1. Cadastre-se para uma nova conta no Tapbit

1. Visite o site da Tapbit para acessar a página inicial, a seguir clique em “Cadastre-se” localizado no canto superior direito para prosseguir com o processo de registro.

2. Opte pelo seu e-mail ou número de celular para se cadastrar, insira os dados necessários para finalizar o cadastro e defina uma senha segura para sua conta.

3. Certifique-se de que sua senha tenha de 6 a 20 caracteres, incluindo números. Neste exemplo, estamos usando um endereço de e-mail para a criação da conta.

4. Clique em [Obter o código] e você receberá um e-mail de verificação da Tapbit no endereço de e-mail fornecido. Verifique seu e-mail para obter o código de verificação e insira-o no campo designado.

5. Revise os "Termos de Uso do TAPBIT", marque a caixa de seleção "Li e concordo" e clique em [Registrar] para concluir com êxito o processo de registro.

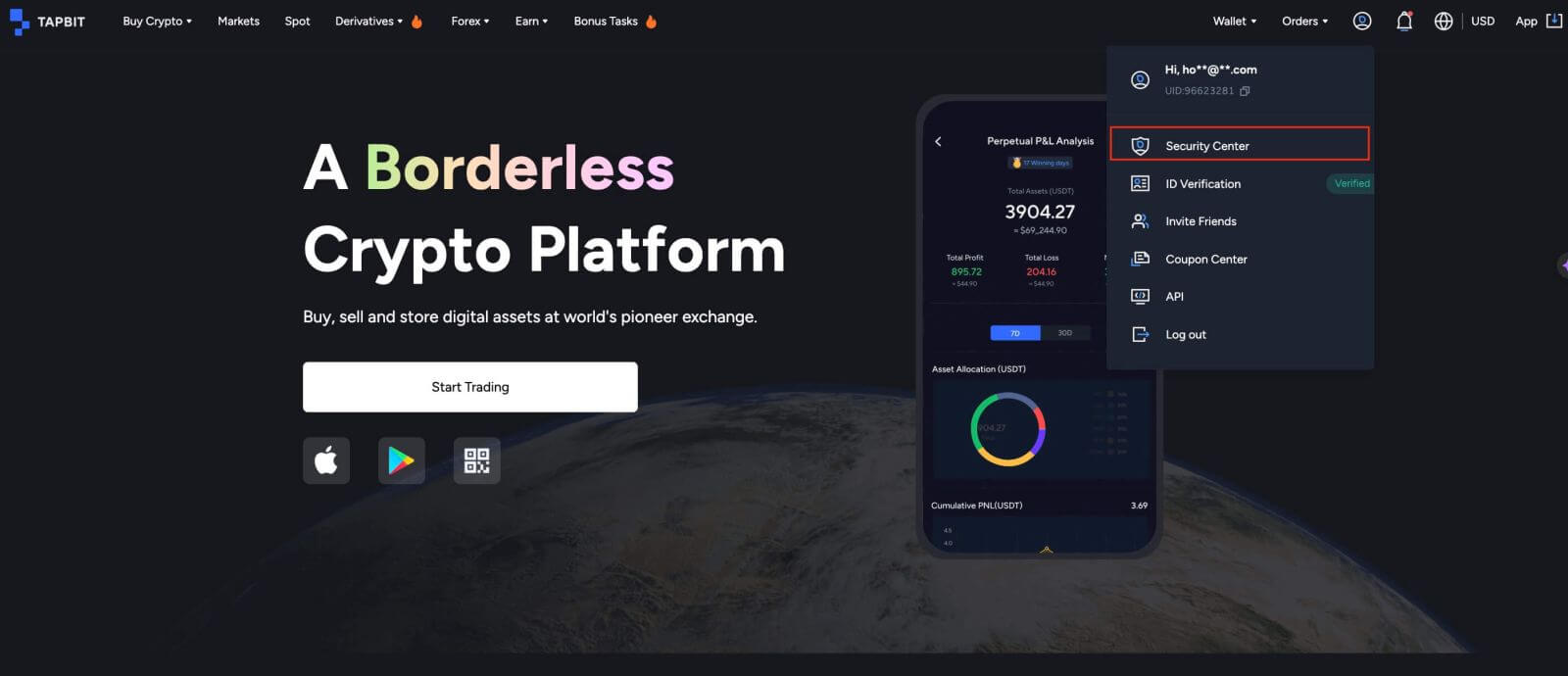

faça login em sua conta e passe o mouse sobre o ícone do perfil no canto superior direito.

No menu suspenso, selecione [Centro de Segurança] para acessar as medidas de segurança do Tapbit.

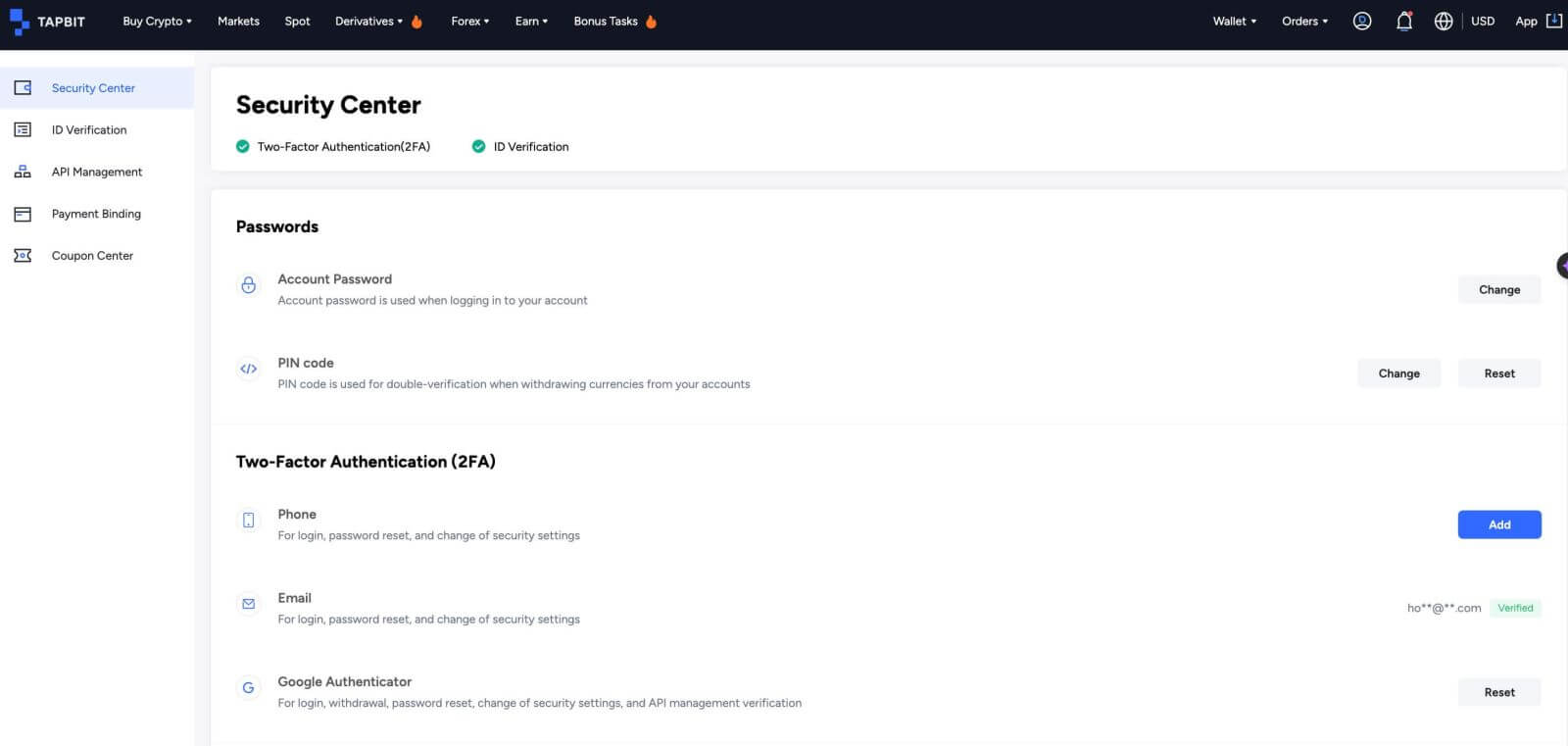

Revise os itens de segurança concluídos e pendentes na guia [Central de Segurança] .

Etapa 3. Ative os recursos de segurança:

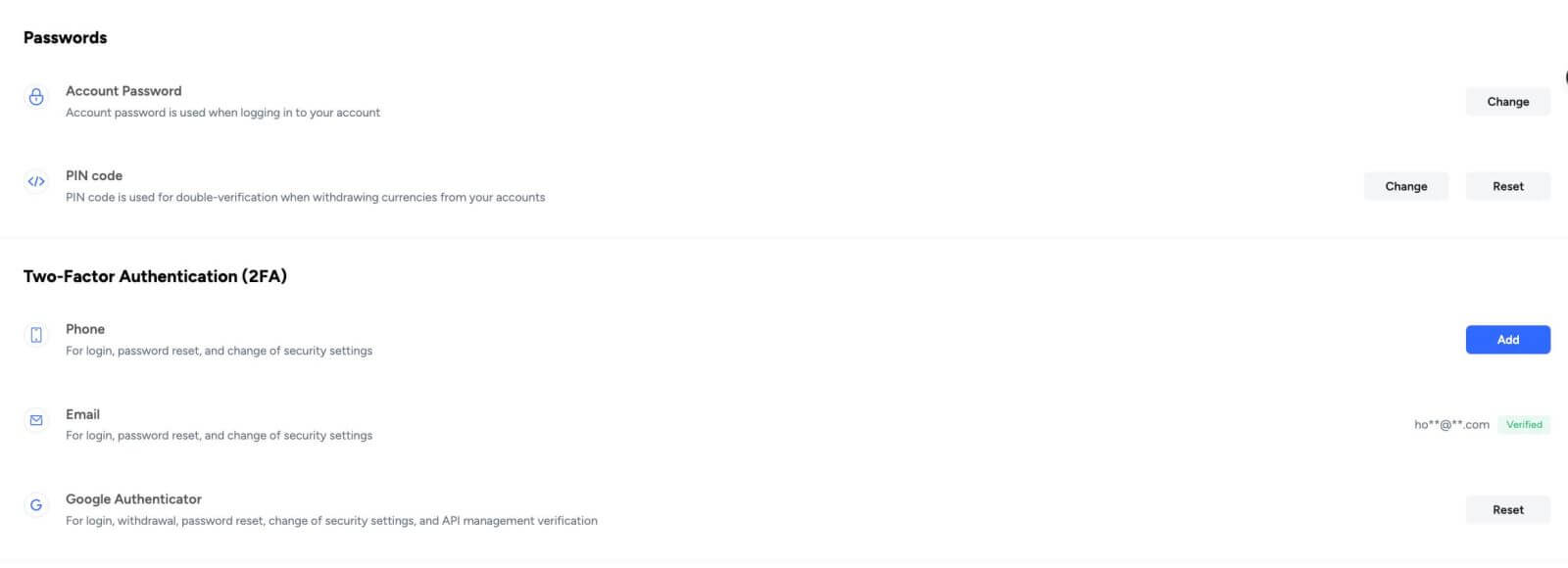

Os usuários do Tapbit têm a opção de aumentar a segurança de seus fundos ativando diferentes medidas de segurança de conta apresentadas na guia "Central de Segurança". Atualmente, existem cinco recursos de segurança à disposição dos usuários. Os dois primeiros envolvem a configuração de uma senha de conta e a conclusão do processo de e-mail de verificação de conta mencionado anteriormente. Os três recursos de segurança restantes são detalhados abaixo.

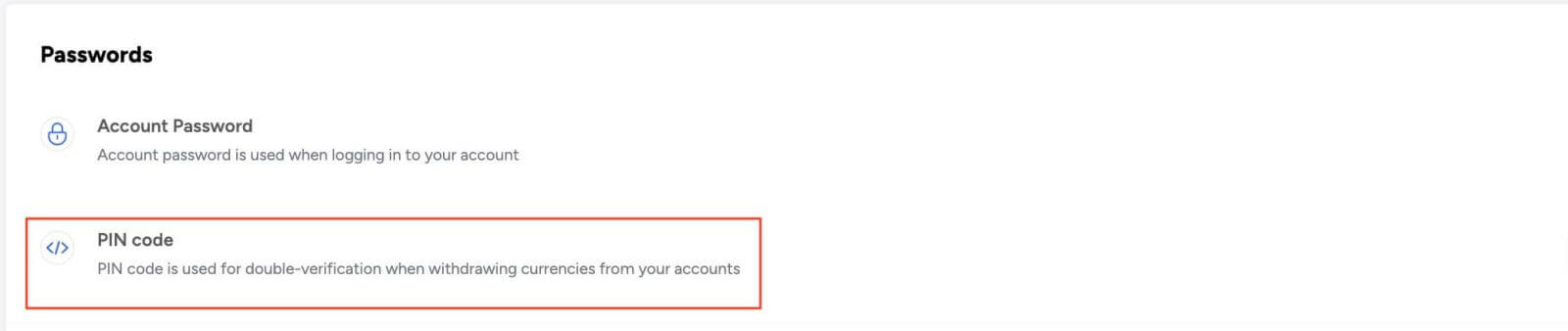

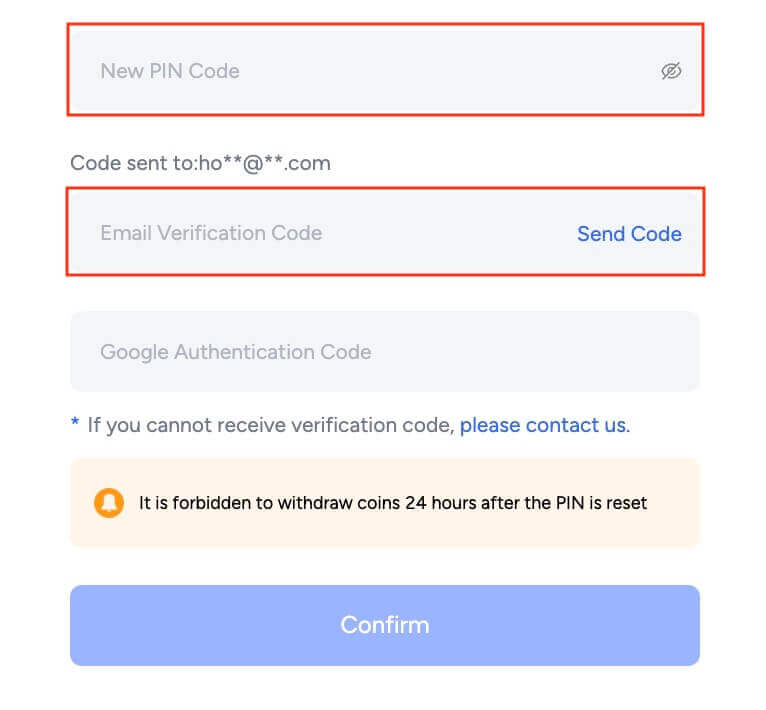

Código PIN:

O código PIN serve como uma camada adicional de verificação ao iniciar saques de moeda de suas contas.

1. Para ativar este recurso de segurança, abra a guia [Central de Segurança] e escolha [Código PIN] .

2. Clique em [Enviar código] e verifique seu e-mail para obter o código de verificação, insira-o no campo obrigatório e clique em [Confirmar]

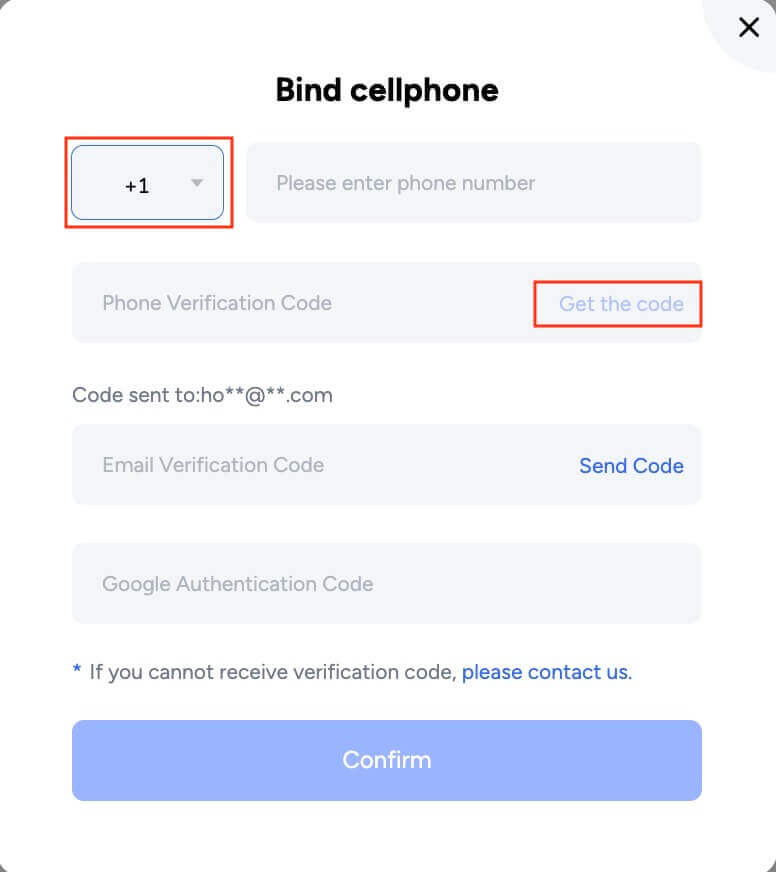

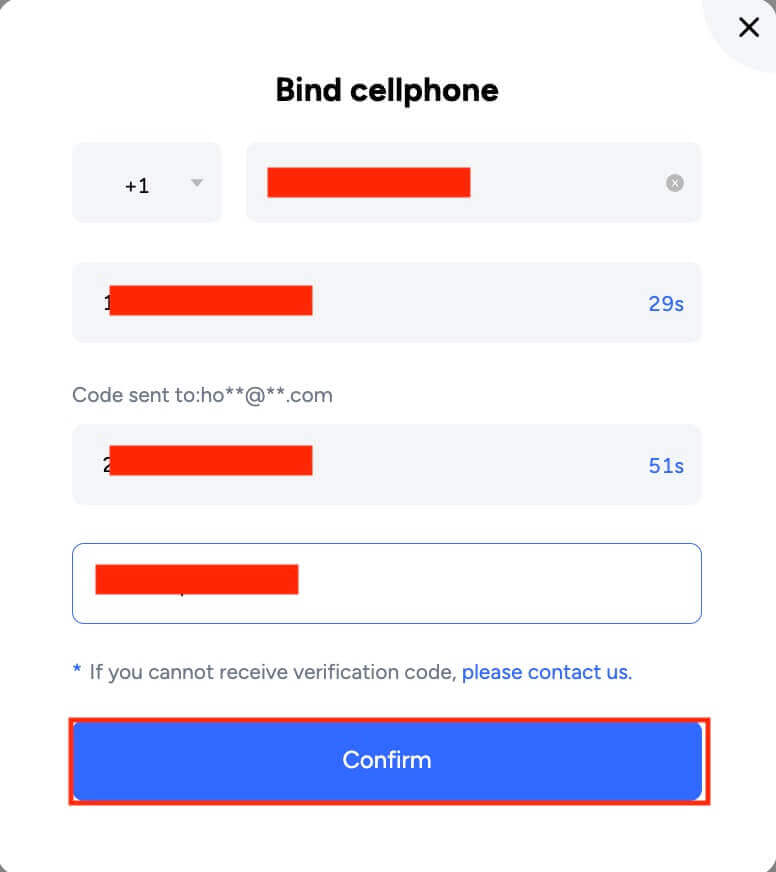

Verificação por telefone:

O recurso de verificação por telefone permite que os usuários recebam códigos em seus dispositivos móveis, facilitando a confirmação de retiradas de fundos, modificações de senha e ajustes em outras configurações.

1. Na guia [Central de Segurança] , clique em [Adicionar] ao lado de [Telefone] .

2. Selecione seu país, insira seu número de celular e clique em [Obter o código] para receber códigos SMS.

3. Insira os códigos nos campos relevantes e clique em [Confirmar] para prosseguir.

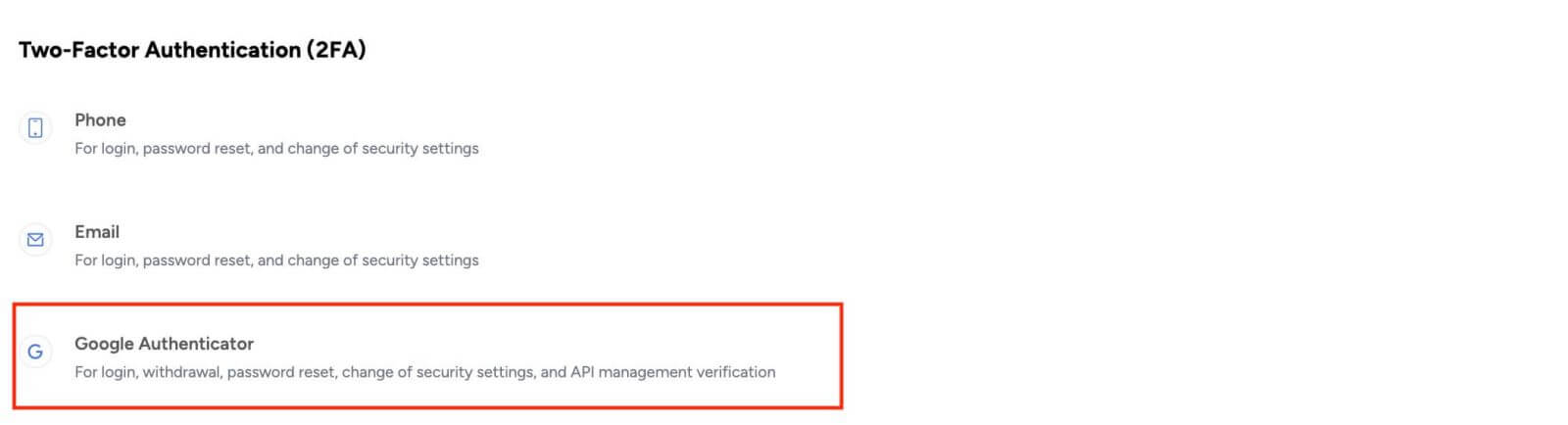

Google Authenticator:

os aplicativos Authenticator são ferramentas de software gratuitas que aumentam a segurança das contas online. Um exemplo proeminente é o Google Authenticator, amplamente utilizado para gerar códigos únicos baseados em tempo. Os usuários do Tapbit que habilitam o Google Authenticator devem fornecer códigos de confirmação ao sacar fundos ou modificar as configurações de segurança de suas contas.

1. Na aba [Central de Segurança] , escolha [Google Authenticator].Os usuários serão direcionados para a página da Web que detalha as etapas necessárias para configurar o Google Authenticator.

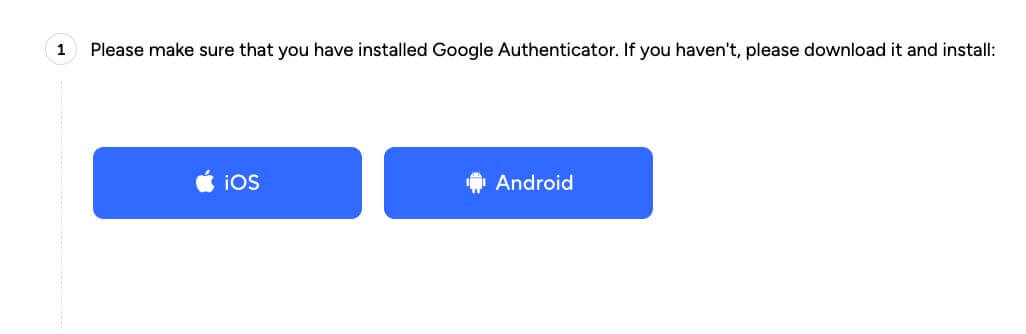

2. Se não tiver o aplicativo Google Authenticator instalado, você pode clicar no botão na página da web e baixá-lo na Apple App Store ou no Google Play.

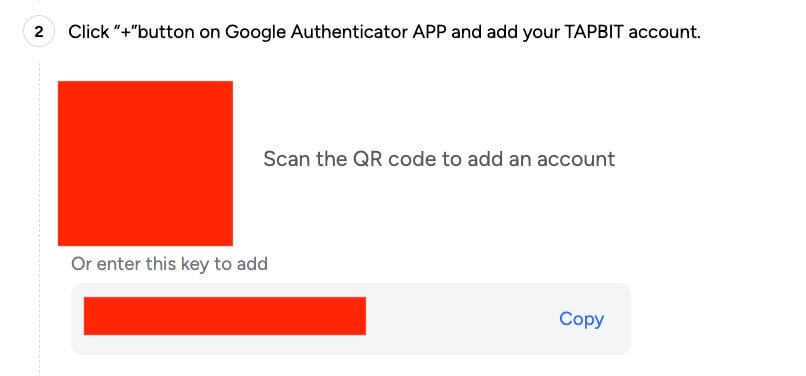

3. Após a instalação, abra o Google Authenticator e escaneie o código QR fornecido ou insira a chave fornecida para recuperar um código de seis dígitos.

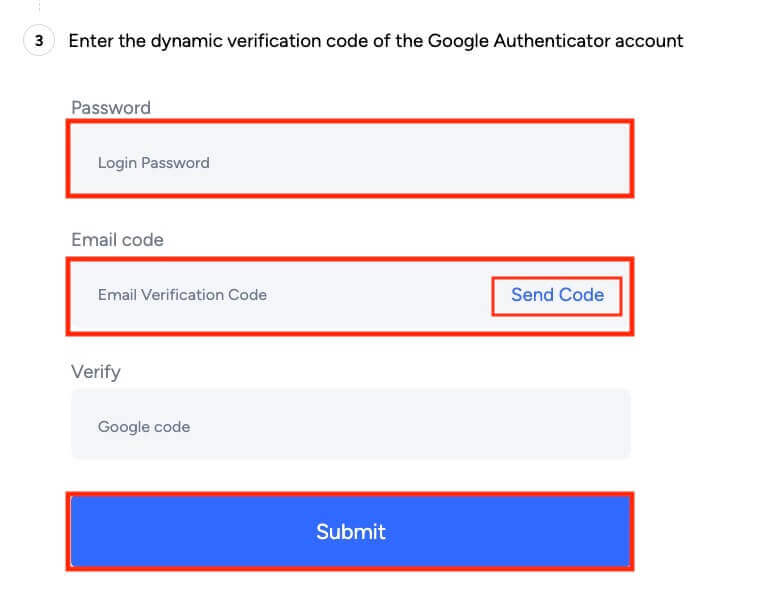

4. Para concluir o processo de vinculação, clique em [Enviar código] para receber um código em seu endereço de e-mail. Insira-o no campo relevante junto com o código de autenticação do Google de seis dígitos e clique em [Enviar] para continuar.

Etapa 4. Revise suas configurações de segurança:

Após configurar quaisquer medidas de segurança, localize-as listadas na guia [Segurança] . Revise e modifique as configurações conforme necessário.

Observação: Proteja seus ativos digitais empregando esses recursos de segurança e garantindo que seus dispositivos estejam livres de malware e vírus. Tais precauções são imperativas dada a suscetibilidade dos ativos digitais à pirataria informática e ao roubo na ausência de uma autoridade emissora central.

Perguntas frequentes (FAQ)

Como prevenir ataques de phishing

1. Fique sempre atento ao receber:- Tenha cuidado com e-mails enganosos que se apresentam como comunicações da Tapbit.

- Tenha cuidado com URLs enganosos que tentam replicar o site oficial do Tapbit.

- Tenha cuidado com informações falsas em mensagens de texto que contenham links suspeitos, incentivando ações como retiradas de fundos, verificações de pedidos ou verificações de vídeo para proteção contra riscos fabricados.

- Fique atento a links falsos divulgados em plataformas de mídia social.

2. Ao receber e-mails ou mensagens suspeitas, você deve verificar se o e-mail ou mensagem é legítimo o mais rápido possível. Existem 2 maneiras de verificar:

① Se você encontrar mensagens de texto ou e-mails duvidosos, verifique-os consultando nossos agentes de atendimento ao cliente on-line. Você tem a opção de iniciar um chat ao vivo ou enviar um ticket, fornecendo detalhes específicos sobre o problema para obter assistência adicional.

② Utilize a funcionalidade Tapbit Verification Search para confirmação: Faça login no site da Tapbit, navegue até a parte inferior e selecione "Tapbit Verify". Insira os detalhes que deseja verificar na caixa designada na página “Tapbit Verify”.

Golpes comuns em criptomoeda

Nos últimos anos, os golpes de criptomoeda proliferaram rapidamente no mundo criptográfico, com os golpistas refinando continuamente seus métodos para fraudar os investidores. Aqui, identificamos os tipos de fraude mais comuns:

- SMS de phishing

- Software malicioso

- Falsas atividades promocionais nas redes sociais

1. Smishing (mensagens de texto de spam)

Smishing se tornou uma forma predominante de fraude, onde os golpistas se fazem passar por indivíduos, representantes oficiais da Tapbit ou autoridades governamentais. Eles enviam mensagens de texto não solicitadas, geralmente contendo links, para induzi-lo a divulgar informações pessoais. A mensagem pode incluir declarações como "Siga o link para concluir os procedimentos de conformidade e evitar que sua conta seja congelada. (Domínio não Tapbit.com." Se você fornecer informações no site oficial falso, os golpistas poderão registrá-las e obter acesso não autorizado à sua conta, potencialmente levando à retirada de ativos.

Em caso de dúvida em relação à sua conta, entre em contato conosco diretamente ou verifique o link através do canal oficial de verificação Tapbit.

2. Software malicioso

Ao instalar software, é crucial verificar a autenticidade dos aplicativos. Aplicativos maliciosos podem imitar os oficiais, fazendo com que pareçam legítimos, ao mesmo tempo que pretendem comprometer sua conta e seus ativos.

Para mitigar este risco, é aconselhável descarregar consistentemente aplicações do site oficial. Além disso, ao fazer download de plataformas como Apple Store ou Google Play Store, verifique as informações do provedor para garantir a legitimidade do aplicativo.

3. Atividades promocionais falsas nas redes sociais

Esta forma de fraude normalmente começa com os usuários encontrando anúncios em diversas plataformas de redes sociais (como Telegram, Twitter, etc.) promovendo uma venda. O conteúdo promocional muitas vezes incentiva os usuários a transferir ETH para uma carteira específica, prometendo retornos substanciais em juros. Porém, uma vez que os usuários transferem o ETH para as carteiras dos golpistas, eles acabam perdendo todos os seus ativos sem receber nenhum retorno. Os usuários devem permanecer vigilantes, entendendo que as transações se tornam irreversíveis após a execução dos saques.